Binarly'deki güvenlik araştırmacıları, önyükleme işlemi sırasında bilgisayar üreticileri tarafından kullanılan sistem donanım yazılımındaki güvenlik açıklarını ortaya çıkardı. Güvenlik açığı x86 ve ARM tabanlı cihazları etkiliyor.

Bu güvenlik açıkları, aralarında en büyük üç bağımsız bios satıcısı AMI, Insyde ve Phoenix'in de bulunduğu farklı şirketler tarafından oluşturulan BIOS yazılımında bulunuyor. Bunlar endüstride yaygın olarak kullanılmaktadır; örneğin Intel, Acer veya Lenovo bilgisayarlarında. Binarly CEO'su Alex Matrosov, tüm bilgisayarların yaklaşık %95'inin üç bios satıcısının ürün yazılımını kullandığını söylüyor.

Binarly, bu satıcılar tarafından üretilen hemen hemen her cihazın "şu veya bu şekilde" savunmasız olduğunu tahmin ettiğini söylüyor.

Basit bir ifadeyle LogoFail, etkilenen cihazların önyükleme sırasında satıcı logolarını görüntülemek için kullandığı görüntü ayrıştırıcılardaki güvenlik açıklarından yararlanıyor. Farklı görüntü türlerini görüntülemek için farklı görüntü ayrıştırıcılar kullanılıyor ve Matrosov'a göre "bunlar güvenlik açıklarıyla dolu".

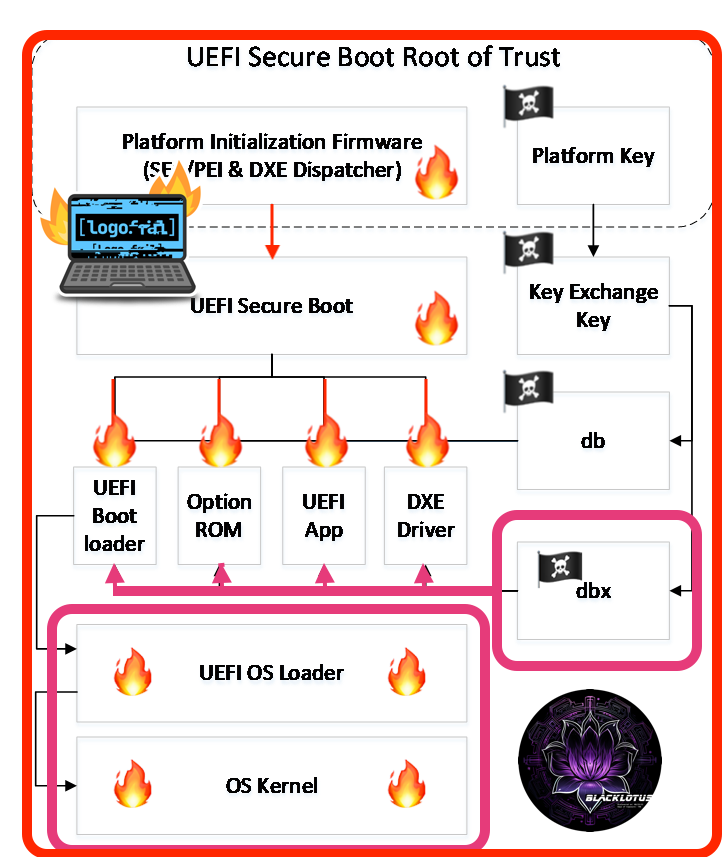

Bir bilgisayar korsanının, güvenlik açığından yararlanmak ve makinede isteğe bağlı kod yürütmek için satıcının görüntüsünü özel olarak hazırlanmış bir görüntüyle değiştirmesi gerekir. Binarly, saldırganların kötü amaçlı logo resimlerini EFI Sistem Bölümünde veya bir ürün yazılımı güncellemesinin imzasız bölümleri içinde saklayabileceğini açıklıyor. Görüntüler daha sonra önyükleme sırasında ayrıştırılır ve bu, cihaza yönelik saldırıyı başlatır.

Saldırı, saldırganların Güvenli Önyükleme gibi güvenlik özelliklerini atlamasına olanak tanır. Binarly, bunun Intel Boot Guard, AMD Donanım Doğrulamalı Önyükleme ve ARM TrustZone tabanlı Güvenli Önyükleme dahil olmak üzere donanım tabanlı Doğrulanmış Önyükleme sistemlerini de etkilediğini belirtiyor.

Binarly, saldırganın "çoğu uç nokta güvenlik çözümünü" atlayabileceğine ve sisteme kalıcı bir gizli aygıt yazılımı önyükleme kiti entegre edebileceğine inanıyor. Başka bir deyişle, saldırganlar LogoFail'den yararlanarak birçok bilgisayar sisteminin güvenliğini tehlikeye atabilir.

Saldırılar ve koruma

Saldırganların bu güvenlik açığından yararlanabilmesi için hedef cihazlara yönetici erişimi sağlaması gerekir. Bu, örneğin kullanıcının kötü amaçlı yazılım çalıştırmasını sağlayarak veya açıklardan yararlanma yoluyla sisteme yerleştirilen kötü amaçlı veriler aracılığıyla gerçekleştirilebilir.

Erişim sağlandıktan sonra saldırgan, satıcının önyükleme logosunu kötü amaçlı bir logoyla değiştirecek ve aygıt daha sonra önyükleme sırasında bunu yükleyecektir.

Saldırgan, SecureBoot gibi UEFI güvenlik özelliklerini devre dışı bırakabilir, önyükleme sırasını değiştirebilir ve işletim sistemlerine bulaşmak için kötü amaçlı yazılım çalıştırabilir.

Etkilenen cihazların bazıları için donanım yazılımı güncellemeleri mevcut veya yayınlanacak. Yöneticiler, yönettikleri cihazlar için güvenlik açıklarını gideren ürün yazılımı güncellemelerini kontrol etmek isteyebilir. Ancak tüm cihazlar ürün yazılımı güncellemelerini almayacaktır. Özellikle artık desteklenmeyen cihazlar bunları alamayabilir.

"Aygıt adı donanım yazılımı güncellemesi" veya "aygıt adı sürücüleri" araması, aygıt üreticisinin sürücü indirme web sitesini döndürmelidir.

Donanım yazılımı güncellemesi olmayan cihazlardaki kullanıcıların, cihaza yapılacak ilk saldırıyı (yönetim erişimi gerektiren) önlemek için ekstra dikkatli olmaları ve korumaları kullanmaları gerekir.

Güvenlik açığıyla ilgili ek bilgi Binarly web sitesinde ve CERT veritabanında bulunur .

Kaynak:

https://www.ghacks.net/2023/12/08/logof ... x-devices/